Kurz nachdem Thirdweb eine Sicherheitslücke aufgedeckt hatte, die sich auf eine Vielzahl gängiger Smart Contracts auswirken könnte, die im gesamten Web3-Ökosystem verwendet werden, identifizierte OpenZeppelin zwei spezifische Standards als Hauptursache der Bedrohung.

Am 4. Dezember meldete Thirdweb eine Schwachstelle in einer häufig verwendeten Open-Source-Bibliothek, die sich auf vorgefertigte Verträge auswirken könnte, darunter DropERC20, ERC-721, ERC-1155 (alle Versionen) und AirdropERC20.

WICHTIG

Am 20. November 2023 um 18:00 Uhr PST wurden wir auf eine Sicherheitslücke in einer häufig verwendeten Open-Source-Bibliothek in der Web3-Branche aufmerksam.

Dies wirkt sich auf eine Vielzahl von Smart Contracts im gesamten Web3-Ökosystem aus, einschließlich einiger vorgefertigter Smart Contracts von Thirdweb.…

– Thirdweb (@thirdweb) 5. Dezember 2023

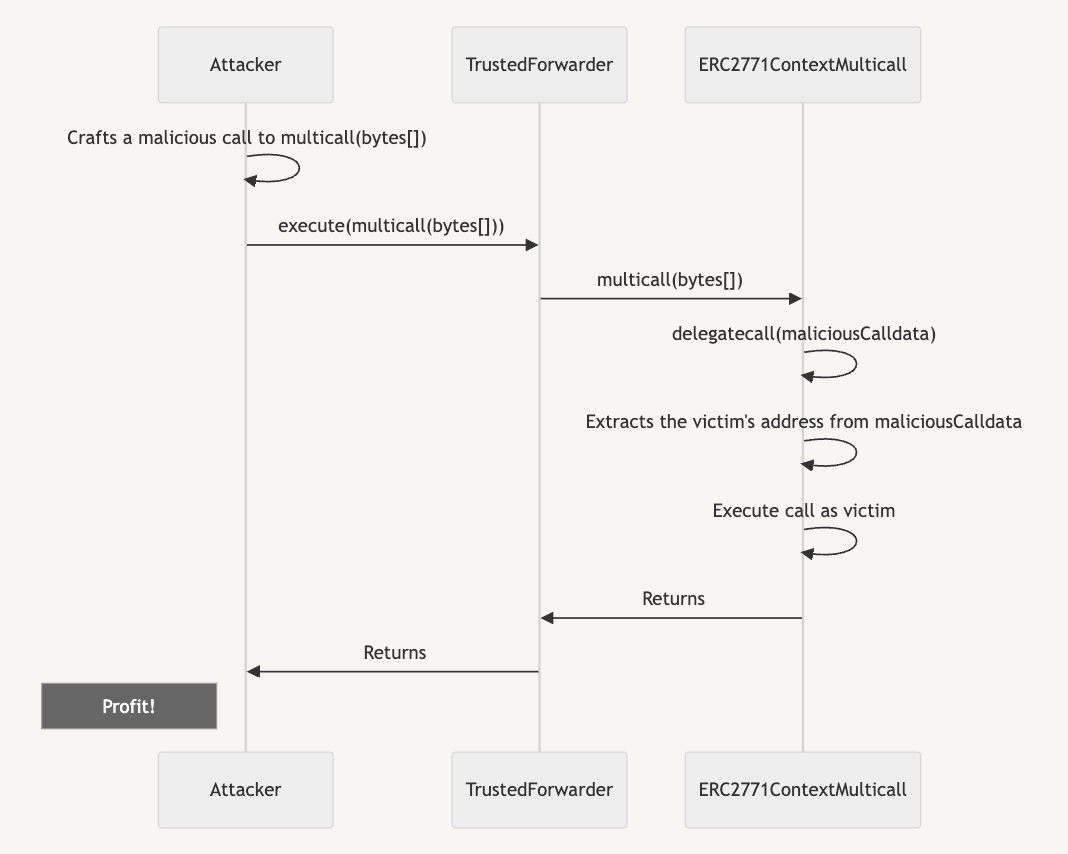

Als Reaktion darauf wurde eine Plattform für die Entwicklung intelligenter Verträge entwickelt OpenZepplin und unersetzliche Token-Marktplätze Coinbase NFT Und Offenes Meer informierte Benutzer proaktiv über die Bedrohung. Bei weiteren Untersuchungen stellte OpenZepplin fest, dass die Sicherheitslücke auf „einer problematischen Integration zweier spezifischer Standards: ERC-2771 und Multicall“ zurückzuführen ist.

Die fragliche Schwachstelle bei Smart Contracts entsteht nach der Integration von ERC-2771 und Multicall-Standards. OpenZepplin hat 13 Sätze anfälliger Smart Contracts identifiziert, wie unten gezeigt. Anbietern von Kryptodiensten wird jedoch empfohlen, das Problem anzugehen, bevor böswillige Akteure einen Weg finden, die Schwachstelle auszunutzen.

Die Untersuchung von OpenZepplin ergab, dass der ERC-2771-Standard das Überschreiben bestimmter Anruffunktionen ermöglicht. Dies könnte ausgenutzt werden, um die Adressinformationen des Absenders zu extrahieren und in seinem Namen Anrufe zu fälschen.

OpenZepplin geraten Die Web3-Community nutzt die oben genannten Integrationen, um eine vierstufige Methode zur Gewährleistung der Sicherheit zu verwenden: Deaktivieren Sie alle vertrauenswürdigen Weiterleitungen, pausieren Sie den Vertrag und widerrufen Sie Genehmigungen, bereiten Sie ein Upgrade vor und bewerten Sie Snapshot-Optionen.

WICHTIG

Am 20. November 2023 um 18:00 Uhr PST wurden wir auf eine Sicherheitslücke in einer häufig verwendeten Open-Source-Bibliothek in der Web3-Branche aufmerksam.

Dies wirkt sich auf eine Vielzahl von Smart Contracts im gesamten Web3-Ökosystem aus, einschließlich einiger vorgefertigter Smart Contracts von Thirdweb.…

– Thirdweb (@thirdweb) 5. Dezember 2023

Darüber hinaus hat Thirdweb eine Schadensbegrenzung eingeleitet Werkzeug Dadurch können Benutzer ihre Wallets verbinden und feststellen, ob ein Vertrag angreifbar ist.

Heute, den @OpenZeppelin Das Team gab Einzelheiten darüber bekannt @thirdweb Schwachstellen für unser Team. Wir haben einige Funktionen in den Relay-Verträgen identifiziert, die fehlerhaft sein könnten. Aus diesem Grund deaktivieren wir Relay, bis die erforderlichen Anpassungen vorgenommen werden können.

Um es ganz klar zu sagen: …

— Velodrom (@VelodromeFi) 8. Dezember 2023

Auch die dezentrale Finanzplattform Velodrome hat ihre Relay-Dienste deaktiviert, bis eine neue Version installiert wurde.

Verwandt: Das Base-Netzwerk von Coinbase erhält die OpenZeppelin-Sicherheitsintegration

In einem aktuellen Artikel des Cointelegraph Magazine enthüllten Experten, wie künstliche Intelligenz (KI) bei der Prüfung intelligenter Verträge und bei Cybersicherheitsbemühungen helfen kann.

gm ☕️

Als jemand ohne Solidity-Kenntnisse hatte ich bereits einen effizienten Smart-Vertrag, der von KI auf meine eigenen Bedürfnisse zugeschnitten wurde.

ich entsorgte @Azukihabe den Smart Contract in GPT-4 integriert und mir relevante Fragen gestellt.

Haftungsausschluss: Professionelle menschliche Audits und Entwickler sind immer noch wichtig für… pic.twitter.com/K4UGfFC5dp

— SV (@0xSMV) 16. März 2023

James Edwards, der leitende Betreuer des Cybersicherheitsforschers Librehash, sagte, dass KI-Chatbots zwar intelligente Verträge entwickeln können, ihre Bereitstellung in einer Live-Umgebung jedoch riskant sei.

Andererseits betonte Edwards das Potenzial der Technologie, intelligente Verträge zu überprüfen. Jüngste Tests zeigten, dass KI in der Lage ist, „Verträge mit einer beispiellosen Genauigkeit zu prüfen, die weit über das hinausgeht, was man von GPT-4 erwarten und erhalten würde“.

Obwohl er zugibt, dass es noch nicht so gut ist wie ein menschlicher Prüfer, kann es bereits einen starken ersten Schritt tun, um die Arbeit des Prüfers zu beschleunigen und umfassender zu gestalten.

Zeitschrift: Die Angst und der Zweifel der Gesetzgeber treiben die vorgeschlagenen Krypto-Regulierungen in den USA voran