In den Anfängen von macOS Mojave im Jahr 2018 hatte Apple den Benutzern keine automatische Möglichkeit geboten Wechseln Sie in den Dunkel- und Hellmodus zu verschiedenen Tageszeiten. Wie üblich gab es Drittentwickler, die gerne die Lücke schließen wollten. Eine der bekannteren Nachtmodus-Apps zur Behebung dieses Problems war NightOwl, erstmals Mitte 2018 veröffentlicht, eine kleine App mit einem einfachen Dienstprogramm, das im Hintergrund während der täglichen Nutzung ausgeführt werden konnte.

Da im Jahr 2021 weitere offizielle macOS-Funktionen hinzugefügt wurden, die den Dunkelmodus „Night Shift“ ermöglichten, geriet die NightOwl-App auf vielen älteren Macs in Vergessenheit. Nur wenige dieser vermeintlichen Zehntausende von Benutzern bemerkten wahrscheinlich, dass die App, die sie im Hintergrund ihres älteren M. laufen ließenacs wurde von einem anderen Unternehmen gekauft, und auch nicht, als dieses Unternehmen Anfang des Jahres stillschweigend die Dark-Mode-App aktualisierte, sodass diese ihre Computer kaperte, um ihre IP-Daten über ein Servernetzwerk betroffener Computer, auch bekannt als Botnet, zu senden.

Nach einigen Benutzern Ich habe Probleme mit der App festgestellt nach einem Juni-Update, Webentwickler Taylor Robinson entdeckt Das Problem war tiefgreifend, da das Programm Benutzer umleitete. Computerverbindungen ohne Benachrichtigung. Der eigentliche Dark Mode war die Umwandlung einer seriösen Mac-App in einen Spielplatz für Datensammler.

In einer E-Mail an Gizmodo erläuterte Robinson seine eigene Untersuchung der App. Sie fanden heraus, dass NightOwl einen Launcher installiert, der den Computer der Benutzer in eine Art Botnet-Agent für Daten verwandelt, die an Dritte verkauft werden. Die aktualisierte Version 0.4.5.4 von NightOwl, die am 13. Juni veröffentlicht wurde, führe einen lokalen HTTP-Proxy ohne direktes Wissen oder Einverständnis der Benutzer aus, hieß es. Der einzige Hinweis, den NightOwl den Benutzern gibt, dass etwas im Gange ist, ist eine Einwilligungserklärung nach ihnen Klicken Sie auf den Download-Button und sagen Sie die App verwendet Google Analytics für anonymisiertes Tracking und Bugs. Die Botnet-Einstellungen können nicht über die App deaktiviert werden. Um die an einem Mac vorgenommenen Änderungen zu entfernen, müssen Benutzer mehrere Befehle in der App ausführen Mac-Terminal-App um die Überreste des Codes aus ihrem System zu entfernen, so Robinson.

Es ist derzeit unklar, wie viele Benutzer von dem scheinbar bösartigen Code betroffen waren, insbesondere wie NightOwl Seitdem sind sie sowohl auf der Website als auch im App Store nicht mehr verfügbar. Die NightOwl-Website gibt an, dass die App mehr als 141.000 Mal heruntergeladen wurde und dass es mehr als 27.000 aktive Benutzer der App gab. Selbst wenn die App die meisten ihrer Nutzer verlor, nachdem Apple die neue Dark Mode-Software installiert hatte, waren es möglicherweise Tausende Benutzer, die NightOwl auf ihren alten Macs ausführen.

Tage nachdem Robinson seinen Bericht veröffentlicht hatte, in dem er die App als subversive Malware bezeichnete, veröffentlichte NightOwl einen Kommentar dazu Website lautet: „Unsere App enthält keinerlei Malware. Die geäußerten Bedenken basieren auf einer falschen Identifizierung und wir arbeiten aktiv mit allen großen Antiviren-Unternehmen zusammen, um diese Situation umgehend zu beheben.“

Es ist unklar, was das Unternehmen mit „alle großen Antiviren-Unternehmen“ meint und wie es dies ändern will App. Robinson bemerkte, dass die App offenbar speziell dafür entwickelt wurde, anonym zu bleiben, da die Botnet-Verbindung zwangsweise über das Hauptbenutzerkonto des Mac ausgeführt und gestartet wird, wenn Benutzer ihr Gerät starten. Der Webentwickler bemerkte zunächst den seltsamen Verkehr als sie ihren Netzwerkverkehr auf einen Sachverhalt analysierten, der nichts damit zu tun hatte. Der ganze Verkehr kam von ihnen Computer zu Websites sie hatte noch nie davon gehört. Sicher, andere offensichtliche Botnet-Systeme könnte versuchen, die Werbeeinnahmen zu manipulierenaber auch wenn der Verkauf von Benutzerdaten gängige Praxis ist, müssen die meisten Apps nicht auf die Zwangsinstallation von Software zurückgreifen, die jedes Mal startet, wenn ein Gerät geöffnet wird.

Es ist jedoch klar, dass das Unternehmen als Eigentümer Pläne hatte, dieses Botnet-Verhalten einzubeziehen eine Notiz machen auf der Seite mit den Nutzungsbedingungen von NightOwl vor der Veröffentlichung des neuesten Updates, das die Malware-ähnliche Aktivität enthielt. Gizmodo hat sich mehrmals an die Besitzer der NightOwl-App gewandt, aber wir haben keine Antwort erhalten. Die Gruppe, der die App derzeit gehört, hat jedoch geantwortet HowtoGeekmit der Aussage:

„Wir haben mit einem angesehenen Proxy-Dienst für Privathaushalte zusammengearbeitet, um NightOwl zu monetarisieren. Wir haben ihr SDK zum Backend der App hinzugefügt, das es den Benutzern unseres Partners ermöglicht, einige Anfragen über die IP-Adresse des NightOwl-Benutzers zu senden. Es ist wichtig zu beachten, dass wir ausschließlich die IP-Adressen der Benutzer erfassen. Es werden keine weiteren Nutzerdaten erhoben. Dies haben wir in unseren AGB offengelegt.

Angesichts der großen Besorgnis einiger Benutzer arbeiten wir daran, den Benutzern die Möglichkeit zu geben, dies abzulehnen. Wenn wir die App erneut veröffentlichen können, werden wir dieses SDK entweder vollständig entfernen oder eine einfache Option zum Deaktivieren anbieten. Wir entschuldigen uns für die entstandenen Unannehmlichkeiten und Sorgen.“

Robinson sagte gegenüber Gizmodo, dass es dafür keine Beweise gebe Das Unternehmen sammelte über das Botnetz mehr als nur IP-Adressen. Allerdings versuchten die App-Besitzer immer noch, ihre Spuren „so weit wie möglich“ zu verwischen, sagte Robinson. Laut Robinson nannte der App-Besitzer den Hintergrund-Botnet-Dienst „AutoUpdate“ und die Umleitungssoftware wurde jedes Mal gestartet, wenn ein Computer mit NightOwl hochgefahren wurde.

Die App habe die Benutzer nicht darüber informiert, dass sie automatisch aktualisiert wurde, um ihre Computer in eine Quelle für ihre eigenen Daten zu verwandeln, sagte Robinson. Der einzige Hinweis darauf, dass Änderungen an der fünf Jahre alten App vorgenommen wurden, war die Hinzufügung einer Sprache zu den Nutzungsbedingungen von NightOwl Seite schon im Juni. Die AGB sagen, dass die App zwingt die Computer der Benutzer dazu, zu einem „Gateway“ zu werden, um ihren Internetverkehr mit Dritten zu teilen. Auf der TOS-Seite heißt es weiter, dass die App die Netzwerkeinstellungen ihres Geräts ändert und das Gerät „als Gateway für die Kunden der NightOwl-App fungiert, darunter Unternehmen, die sich auf Web- und Marktforschung, SEO, Markenschutz, Inhaltsbereitstellung, Cybersicherheit usw. spezialisiert haben.“

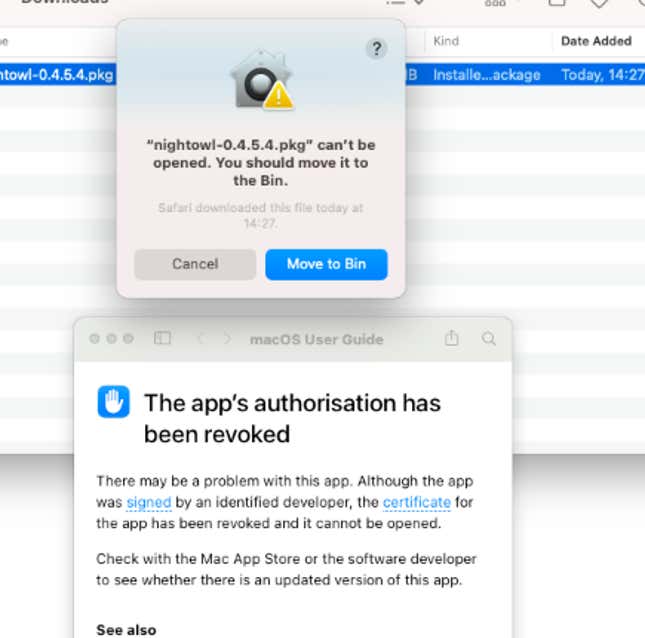

Das Signaturzertifikat der App, das erforderlich ist, um sie im Apple App Store verfügbar zu machen, wurde widerrufen, und Benutzer können nicht mehr darauf zugreifen. Wir haben uns an Apple gewandt, um zu erfahren, ob es das Unternehmen oder die App-Entwickler selbst waren, die den Widerruf widerrufen haben, haben aber keine Antwort erhalten.

Wenn Sie die NightOwl-App auf Ihrem Mac installiert haben, sollten Sie sie sofort entfernen. Robinsons Blog Einzelheiten zu den Terminalbefehlen, die zum Ausschneiden erforderlich sind die App von Ihrem Gerät.

NightOwl wurde aufgekauft und dann in ein Trojanisches Pferd verwandelt

Die ursprüngliche NightOwl-App wurde bereits 2018 vom deutschen Entwickler Benjamin Kramser erstellt. Wie er selbst beschrieb Website, Kramser hat NightOwl erstellt, weil es „Benutzerfreundlichkeitsprobleme“ mit dem Dunkelmodus auf macOS Mojave gab. Nach dem Nach seiner Veröffentlichung freute er sich über mehrere positive Artikel und YouTube-Videos, in denen seine App gelobt wurde.

Die Ende 2020 veröffentlichte Version 0.3.0 von NightOwl wurde von Kramser als Hauptentwickler signiert. Zwei Jahre später erschien eine neue Version 0.3.0 im App Store. Nach Angaben von Robinson wurde diese neue Version der App stattdessen von einer anderen Person, Munir Ahmed, signiert. Diese Version der App fügte ein neues Backend-SDK hinzu, es fehlte jedoch immer noch das Botnetz, auf das Robinson später aufmerksam wurde.

Im November 2022 wurde ein Unternehmen öffentlich registriert als TPE.FYI LLC habe die App erworben, heißt es in einer Nachricht von Kramser auf seiner Website. Das Unternehmen ging unter dem Namen Keeping Tempo an die Börse. Entsprechend vorhandene Datensätze, Es wurde von mehreren ehemaligen Vertriebssoftware-Entwicklern mit dem hehren Ziel gegründet, eine App zu entwickeln, die den Markt revolutioniert Ticketpreismonopolunternehmen wie Ticketmaster in der Musikindustrie. Keeping Tempo wurde von CEO Jarod Stirling geleitet und hatte seinen Hauptsitz in Austin, Texas. Den neuesten Informationen über die LLC zufolge wurde die LLC jedoch Anfang des Jahres inaktiv, nachdem sie es versäumt hatte, ihre Franchise-Steuererklärung einzureichen öffentlich zugängliche Daten auf OpenCorporates.

Es ist unklar, ob Keeping Tempo vollständig aufgelöst ist und um welches Unternehmen es sich handelt firmiert derzeit unter diesem Namen. Benutzer gefunden Der Name „TPE-FYI, LLC“ wurde im Rahmen des NightOwl-Updates vom Juni in die Dateien aufgenommen, mit dem das von Robinson dokumentierte Botnetz eingerichtet wurde. Trotz der neuen Eigentümer enthält die Nightowl-Website immer noch Zitate von Kramser über die Entwicklung der App sowie Links zu Artikeln aus dem Jahr 2018, in denen ursprünglich die Funktionen von NightOwl gepriesen wurden.

Ein NightOwl-Benutzer fragte Kramser nach den Botnet-Aktivitäten auf seinem Twitter bevor die App entfernt wurde. Der Entwickler sagte, er habe keine Kenntnis von den Änderungen an der App und fügte hinzu, dass er vorhabe, das Eigentümerunternehmen nach den Aktivitäten von NightOwl zu befragen. Gizmodo kontaktierte Kramser über eine Twitter-DM und der Entwickler wiederholte die gleiche Aussage, die er auf seiner Website veröffentlicht hatte. Auf seiner Website behauptete er, er habe das Unternehmen letztes Jahr „aus Zeitgründen“ verkauft, um die App betriebsbereit zu halten. Er beantwortete Gizmodos Fragen dazu, wem derzeit die NightOwl-App gehört, nicht.

„Diese Entscheidung wurde unter der Voraussetzung getroffen, dass neue (Pro-)Funktionen und ein Abonnementmodell eingeführt werden“, sagte Kramser. „Leider hat sich ‚TPE.FYI LLC‘ dafür entschieden, die App durch die Integration eines SDK eines Drittanbieters zu monetarisieren. Diese Entscheidung steht in keiner Verbindung zu mir und ich befürworte sie in keiner Form.“

Auch wenn Kramser wirklich keine Kenntnis von den bösen Absichten des kaufenden Unternehmens hatte, gebe es dennoch guten Grund, dem App-Buyout skeptisch gegenüberzustehen, sagte Robinson.

„Sie müssen wissen, dass ein zwielichtiges Unternehmen, das den Kauf Ihrer Anwendung anbietet, nicht die völlig nutzerpositiven Möglichkeiten nutzen wird, um seine Investition wieder hereinzuholen, aber das macht ihn auch nicht zum Bösewicht, wie einige Leute in sozialen Netzwerken sagen.“ Medien sagen“, sagte der Internetdetektiv.

Wie werden alte Apps beschädigt?

Dies ist nicht das erste Mal, dass zuverlässig erscheinende Apps als Trojanische Pferde wirken, nachdem sie bereits auf den Computern der Benutzer installiert wurden. Wenn Sie auf ein beliebiges Jahr zurückblicken, werden Sie auf scheinbar seriöse Apps stoßen, die das Vertrauen der Verbraucher missbrauchen. Im Jahr 2013 war das beliebte Hellste Taschenlampen-App wurde daraufhin von der Federal Trade Commission verklagt angebliche Übermittlung von Standortdaten und Geräteinformationen der Benutzer an Dritte. Der Entwickler hat sich schließlich mit der FTC über einen nicht genannten Betrag geeinigt.

Softwareentwickler haben das entdeckt Stilvolle Browsererweiterung begann nach dem Kauf der App mit der Aufzeichnung aller Website-Besuche seiner Nutzer von SimilarWeb im Jahr 2017. Eine weitere Erweiterung, Der große Hosenträgerwurde daraufhin als Malware gekennzeichnet an eine unbekannte Gruppe verkauft im Jahr 2020. Alle diese Apps hatten vor allen anderen Millionen von Nutzern erkannte die Anzeichen eines Eindringens. In diesen Fällen bestanden die zwielichtigen Bemühungen der neuen App-Besitzer ausschließlich darin, eine aufdringlichere Version des Datensammelns zu unterstützen Datendas für einen mühelosen, moralfreien Zahltag an Dritte verkauft werden kann.

Die App-Entwicklung ist sowohl schwierig als auch teuer, und für einzelne Entwickler ist es verlockend, sie zu verkaufen, wenn sich die Gelegenheit bietet. Robinson sagte, sie hätten das schon einmal erlebt, eine kostenlose App entwickelt und erfahren, wie teuer das sei.

„Warum Stunden in etwas investieren, aus dem man nichts herausholt, wenn man es an jemanden verkaufen kann, der einem die Last abnimmt, oder?“ sagte Robinson. „Ich bin mir der finanziellen Situation einiger dieser Entwickler nicht sicher, aber wenn Sie Schwierigkeiten haben, jeden Monat Miete zu zahlen, und Ihnen ein fünfstelliger Betrag pro Monat angeboten wird, werden Sie das Geld nehmen und einen opfern.“ ein bisschen von deiner Moral.“