A neue Seitenkanal-Schwachstelle Dies betrifft alle GPU-Anbieter und kann ohne Zustimmung des Benutzers private Informationen an bösartige Websites weitergeben. Gemäß den Forschungsergebnissen Die von der University of Texas in Austin stammende neue Sicherheitslücke ermöglicht nachweislich die Wiederherstellung privater, sensibler Informationen wie Benutzernamen, Passwörter und anderer Elemente. Das Ausmaß der Sicherheitslücke ist so schwerwiegend, dass böswillige Websites die von der GPU generierte Pixeldarstellung einer anderen Website (und die für den Zugriff darauf verwendeten Anmeldeinformationen) rekonstruieren können. Die Forscher sagen, dass die Gesamtgefahr durch den Angriff gering sei, es aber wichtig sei, dass Unternehmen daran arbeiten, das Problem in Hardware und Software zu entschärfen.

Der Angriff funktioniert auf GPUs von Apple, Intel, AMD, Qualcomm, Arm und Nvidia. Dadurch kann ein grundlegendes Cybersicherheitsprinzip des World Wide Web, bekannt als Same-Origin-Policy, verletzt werden, das eine vollständige Isolierung zwischen Domänen und deren Inhalten vorschreibt.

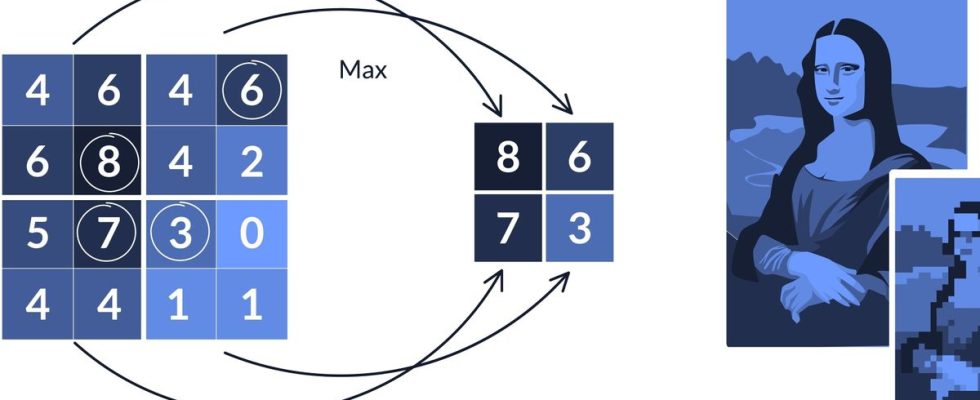

Die Schwachstelle selbst untersucht die GPU-Datenkomprimierung, eine Technik, die es GPUs ermöglicht, den Platzbedarf von übertragenen und gespeicherten Daten zu reduzieren. Da die Komprimierung datenabhängig ist – was bedeutet, dass die komprimierten Daten eine mathematische Darstellung sind, die die Größe des Originals „faltet“, sich aber dennoch offensichtlich darauf bezieht und wieder „entfaltet“ werden kann – verhindert die Komprimierung nicht, dass die Originalinformationen ermittelt werden. Bei GPU-Datenkomprimierung ist der Datenverkehr im DRAM und in den Caches des Systems eine direkte Erweiterung der Originaldaten, sodass bestimmte Informationsbits wiederhergestellt werden können.

Tatsächlich können die ursprünglichen Daten von Interesse (die Passwörter, Benutzernamen und andere Elemente, die für den Angreifer als wertvoll erachtet werden) Pixel für Pixel rekonstruiert werden.

Der Angriff, GPU-zip, erfordert eine bösartige Website, die einen Link innerhalb ihrer Seiten unter einem iFrame-Container platziert – einem HTML-Element, das das Einbetten von Inhalten von externen Websites ermöglicht. Darüber hinaus muss die in iFrame verlinkte Seite speziell so konfiguriert sein, dass die Einbettung nicht verweigert wird, und die GPU muss die Hardware sein, die für die Darstellung verantwortlich ist (was in 99 % der Fälle der Fall ist). Aufgrund der unterschiedlichen Funktionsweise bestimmter Browser-Bereitstellungen ist diese GPU-Schwachstelle nicht bei allen Browsern ausnutzbar: Edge und Chrome sind derzeit dafür anfällig, Safari und Firefox jedoch nicht (dies lässt uns wissen, dass das Problem vorliegt). ist nicht Chromium selbst und sollte bis zu einem gewissen Grad von Browseranbietern behoben werden können).

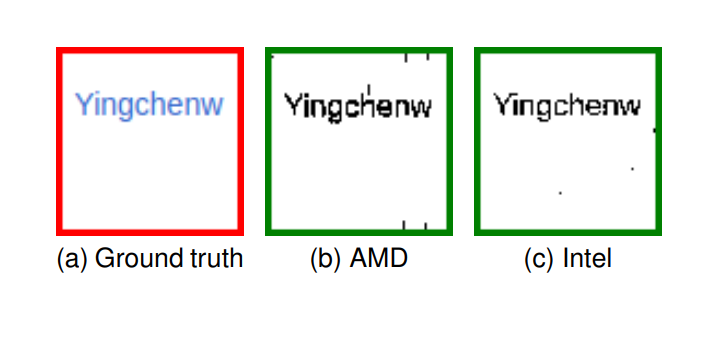

„Wir haben herausgefunden, dass moderne GPUs automatisch versuchen, diese visuellen Daten zu komprimieren, ohne dass eine Anwendung beteiligt ist“, schrieb Yingchen Wang, Hauptautorin und Forscherin an der University of Texas in Austin, in einer E-Mail an Ars. „Dies geschieht, um Speicherbandbreite zu sparen und die Leistung zu verbessern. Da die Komprimierbarkeit datenabhängig ist, schafft diese Optimierung einen Seitenkanal, der von einem Angreifer ausgenutzt werden kann, um Informationen über die visuellen Daten preiszugeben.“

Den Forschern zufolge besteht das Problem darin, dass alle GPU-Anbieter einige GPU-basierte Datenkomprimierungsalgorithmen zur Verbesserung der Rendering-Leistung anbieten. Allerdings sind diese Komprimierungsalgorithmen proprietär und im öffentlichen Raum weitgehend undokumentiert.

Im Einklang mit guten Cybersicherheitspraktiken haben die Forscher ihre Ergebnisse bereits im März 2023 den GPU-Anbietern (und Google) privat offengelegt. In dem Papier heißt es: „Die GPU-Anbieter lehnten es größtenteils ab, zu handeln; Es lag in der Verantwortung der Software, Abhilfe zu schaffen. Im August 2023 entschieden Apple und Google immer noch, ob und wie Abhilfe geschaffen werden sollte.“ Angesichts der Schwierigkeit, Cybersicherheitsreaktionen über die Komplexität von Software und Hardware hinweg zu koordinieren, müssen wir abwarten und sehen, wie genau sich der Kreis schließt.