Die Ransomware-Gruppe LockBit gibt an, TSMC gehackt zu haben, wobei TSMC angibt, dass einer ihrer Lieferanten angegriffen wurde. Die Cyberkriminellen fordern bis zum 6. August ein Lösegeld in Höhe von 70 Millionen US-Dollar und drohen damit, erhebliche Mengen sensibler Daten preiszugeben. TSMC erzählte Sicherheitswoche dass sein Netzwerk nicht gehackt worden sei, einer seiner IT-Hardwarelieferanten jedoch tatsächlich gehackt worden sei.

„TSMC war vor kurzem [made] Wir sind uns bewusst, dass bei einem unserer IT-Hardwarelieferanten ein Cybersicherheitsvorfall aufgetreten ist, der zum Verlust von Informationen im Zusammenhang mit der Ersteinrichtung und -konfiguration des Servers geführt hat“, heißt es in einer Erklärung von TSMC an Toms Hardware liest. „Bei TSMC durchläuft jede Hardwarekomponente eine Reihe umfangreicher Prüfungen und Anpassungen, einschließlich Sicherheitskonfigurationen, bevor sie im System von TSMC installiert wird. Bei der Überprüfung hat dieser Vorfall weder den Geschäftsbetrieb von TSMC beeinträchtigt noch einen beeinträchtigt.“ [of] Kundeninformationen von TSMC.“

Als Reaktion auf die Sicherheitsverletzung und in Übereinstimmung mit seinen Sicherheitsrichtlinien hat TSMC die Datenweitergabe an den betroffenen Lieferanten sofort eingestellt. TSMC gab an, dass es sich angesichts des Verstoßes um ein Routineverfahren handele. Derzeit untersucht eine Strafverfolgungsbehörde diesen Cybersicherheitsvorfall.

„Nach dem Vorfall hat TSMC seinen Datenaustausch mit diesem Lieferanten gemäß den Sicherheitsprotokollen und Standardarbeitsanweisungen des Unternehmens sofort beendet“, erklärte die Gießerei. „TSMC ist weiterhin bestrebt, das Sicherheitsbewusstsein seiner Lieferanten zu stärken und sicherzustellen, dass sie die Sicherheitsstandards einhalten. Dieser Cybersicherheitsvorfall wird derzeit untersucht [and] beteiligt sich an einer Strafverfolgungsbehörde.“

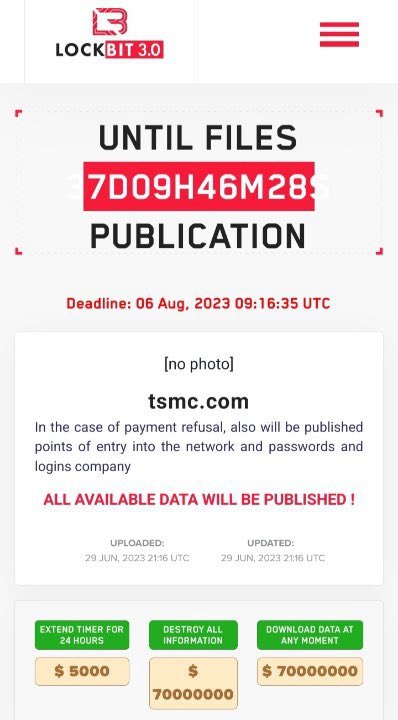

Die berüchtigte Ransomware-Gruppe veröffentlichte ihre erste Bedrohung am 29. Juni und gab TSMC sieben Tage Zeit, um zu reagieren; andernfalls würde eine große Menge sensibler Informationen veröffentlicht werden. Anschließend wurde die „Frist“ bis zum 6. August verlängert. Die Gruppe veröffentlichte einen Screenshot mit einer @tsmc.com-E-Mail.

TSMC behauptet, dem Cyberangriff nicht zum Opfer gefallen zu sein. Der von dem Angriff betroffene Lieferant ist Kinmax Technology, ein in Taiwan ansässiger Systemintegrator, der sich auf Netzwerke, Speicher, Datenbankverwaltung und ironischerweise Sicherheit spezialisiert hat. Kinmax Technology arbeitet mit verschiedenen multinationalen Unternehmen zusammen, darunter Cisco, HPE, Microsoft, Citrix, VMware und Nvidia.

Kinmax selbst behauptet, dass zwar der Verstoß stattgefunden habe, jedoch nur seine „interne spezifische Testumgebung“ angegriffen worden sei, was zu einem Informationsleck geführt habe. Der Großteil der offengelegten Daten bezog sich nach Angaben des Systemintegrators auf die Standard-Setup-Anweisungen, die das Unternehmen seinen Kunden liefert. Kinmax drückte gegenüber den betroffenen Kunden sein tiefstes Bedauern aus, da „die durchgesickerten Daten Kundennamen enthielten, was potenzielle Unannehmlichkeiten verursachte.“ Das Unternehmen gibt an, strengere Sicherheitsprotokolle eingeführt zu haben, um sicherzustellen, dass solche Situationen in Zukunft nicht mehr auftreten.