Was du wissen musst

- Hacker nutzen eine neue Phishing-Kampagne namens „DarkGate Loader“, um Microsoft Teams-Konten zu kompromittieren.

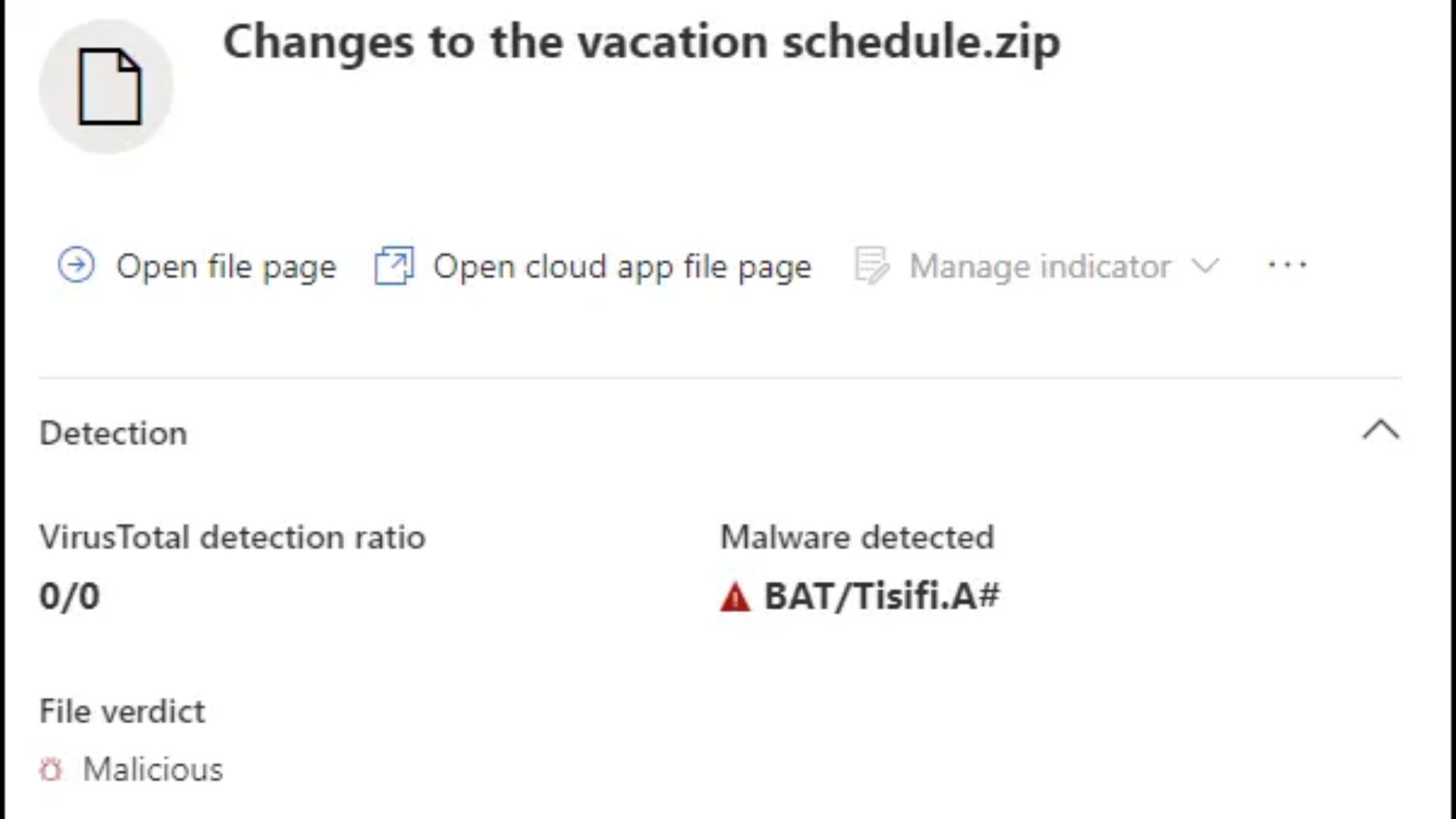

- Die Technik soll ahnungslose Benutzer dazu verleiten, ZIP-Dateien herunterzuladen und zu öffnen, die mit „Änderungen im Urlaubsplan‘ auf ihre Geräte.

- Der getarnte Download-Prozess nutzt Windows cURL und das vorkompilierte Skript macht es schwieriger, die Malware zu erkennen, da der Code verborgen ist.

Hacker nutzen ausgefeilte Techniken, um ahnungslose Benutzer zu täuschen und zu ihren böswilligen Angriffen zu verleiten. Gegen Ende August, Das Forschungsteam von Truesec begann mit der Untersuchung eines neuen Prozesses genannt „DarkGate Loader“.

Diese Phishing-Kampagne sendet scheinbar harmlose Nachrichten an Benutzer von Microsoft Teams. Die Hacker verwendeten kompromittierte Office 365-Konten, um Nachrichten mit schädlichen Anhängen an ahnungslose Benutzer zu senden, um sie dazu zu verleiten, ZIP-Dateien herunterzuladen und zu öffnen, die mit „Änderungen im Urlaubsplan.‘

Beachten Sie, dass durch Klicken auf diese ZIP-Datei automatisch ein Downloadvorgang von einer SharePoint-URL gestartet wird, die eine enthält Als PDF-Dokument getarnte LNK-Datei (über TechRadar.)

Trusec hob die von den Hackern gekaperten Konten hervor: „Akkaravit Tattamanas“ ([email protected]) und „ABNER DAVID RIVERA ROJAS“ ([email protected]), die bösartiges VBScript in der LNK-Datei versteckten die wiederum die als DarkGate Loader bekannte Malware einsetzt.

Die ausgeklügelte Kampagne der Hacker macht es für Benutzer äußerst schwierig, ein Fehlverhalten zu erkennen, da der Download-Prozess der ZIP-Dateien eine SharePoint-URL verwendet. Darüber hinaus erschwert das vorkompilierte Skript die Erkennung der Malware, da der Code in der Mitte der Datei versteckt ist.

Nach Angaben des Forschungsunternehmens kann das Skript auch erkennen, ob der Zielbenutzer Sophos, ein beliebtes Antivirenprogramm, auf seinem Endpunkt installiert hat. Wenn es nicht installiert ist, wird der zusätzliche Code entlarvt und Shellcode gestartet, der eine Technik namens „Stacked Strings“ nutzt. um die ausführbare DarkGate-Datei zu erstellen und in den Systemspeicher zu laden.

Dieser Angriff wurde aufgrund der Sicherheitsschulung der Empfänger erkannt. Leider konnten die aktuellen Sicherheitsfunktionen von Microsoft Teams wie sichere Anhänge oder sichere Links diesen Angriff nicht erkennen oder blockieren. Derzeit besteht die einzige Möglichkeit, diesen Angriffsvektor innerhalb von Microsoft Teams zu verhindern, darin, Microsoft Teams-Chat-Anfragen nur von bestimmten externen Domänen zuzulassen. Dies kann jedoch geschäftliche Auswirkungen haben, da alle vertrauenswürdigen externen Domänen von einem IT-Administrator auf die Whitelist gesetzt werden müssen.

Trusec-Forschungsteam

Es ist nicht der einzige Betrug im Zusammenhang mit Teams, da eine Gruppe russischer Hacker namens Midnight Blizzard kürzlich einen neuen Exploit ausgenutzt hat, der im August weniger als 40 Organisationen betraf. Die Hacker nutzten zuvor kompromittierte Microsoft 365-Mandanten von Kleinunternehmern, um neue Domänen zu erstellen, die angeblich technische Supporteinheiten sind. Microsoft hat das Problem inzwischen jedoch entschärft und untersucht derzeit die Auswirkungen des Angriffs.

Vorerst sollten Sie auf unerwartete Meldungen achten und Ihren Administrator benachrichtigen, wenn Sie diese infizierte Datei identifizieren.