Tag: eingesperrten

Prinz William „sorgt“ sich um den „eingesperrten Löwen“ König Charles, da seine Frustration während der Krebsbehandlung zunimmt

PRINZ William macht sich Sorgen um Prinz Charles, der während seiner Krebsbehandlung zu öffentlichen Aufgaben zurückkehrt, behauptete ein Kumpel. In persönlichen Briefen erzählte Charles seinen Freunden von seiner Frustration im…

Gehirnimplantat hilft „eingesperrten“ gelähmten Menschen bei der Kommunikation

Von Dennis Thompson HealthDay Reporter MITTWOCH, 23. März 2022 Unfähig, einen einzigen Muskel zu bewegen, nicht einmal die Augen zu öffnen. Völlig eingeschlossen in deinen eigenen Körper und dennoch voll…

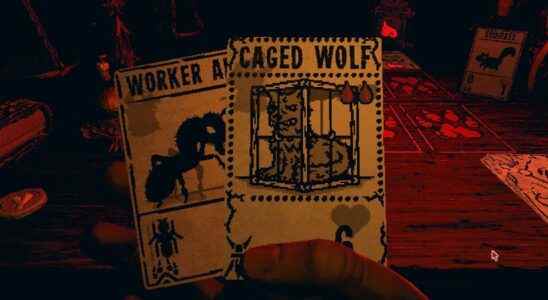

Verschlüsselung: Wie man den eingesperrten Wolf ausbricht

VerschlüsselungDer erste Akt ähnelt einem Horror-Escape-Room. Die Spieler sind in einem Raum mit einem verrückten Spielleiter namens Leshy eingesperrt, und er zwingt die Spieler, entweder sein Kartenspiel zu spielen oder…

Britney Spears ‘Tante SLAMS Vater Jamie als “barbarisch” und besteht darauf, dass er in einem seltenen Interview über Familienfehde “eingesperrten Popstar” hat

Die Tante von BRITNEY Spears hat ihren Vater Jamie in einem seltenen Interview über ihre explosive Familienfehde als “barbarisch” bezeichnet. Leigh Ann Spears, 54, wurde offen über ihren Bruder, Jamie‘s,…